[JavaScript 를 이용한 공격]

자바스크립트를 이용한 공격은 XSS, CSRF 등 다양하다.

[실습 내용]

스크립트문을 이용하여 "success" 단어 제출을 성공해보자!

[초기화면]

- success 를 입력해보았더니 Invalid token 이 떴다. -> token 을 함께 보내는 데 그냥 success 를 입력하면 안되는 것 같다.

[View Source]

- 스크립트 안에 있는 이 함수가 토큰을 생성하는 함수인 것 같다.

- var phrase = document.getElementById("phrase").value; -> document.getElementById("phrase").value = "success" 이면 될 것 같다.

- document.getElementById("token").value = md5(rot13(phrase)); -> phrase 를 rot13 함수의 인자로 전달 한 후 반환 값을 md5 로 암호화하여 토큰을 설정하는 것 같다.

- 근데 토큰을 암호화하는 함수 위에 영문 모를 코드들이 가득하다.

- 얘네 때문에 토큰을 암호화하는 함수에 문제가 생긴 것 같다.

- https://tools.dreamhack.games/cyberchef 에서 md5(rot13(phrase)) 이 부분을 진행했다.

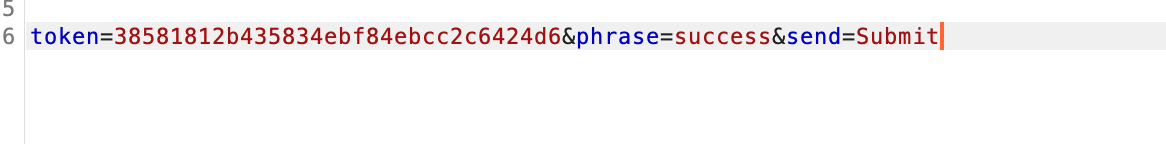

- 올바르게 암호화 된 구문을 토큰에 넣어 서버에 전송할 것이다.

- success 구문을 올바르게 입력해놓고 패킷을 잡아보자.

- 올바르게 암호화 한 구문을 토큰에 다시 넣어서 전송해보았다.

- success 전송에 성공했다!

'TeamH4C' 카테고리의 다른 글

| [빡공팟 5기] W6 : DVWA 실습 - Brute Force (Medium) (0) | 2022.10.30 |

|---|---|

| [빡공팟 5기] W5 : DVWA 실습 Write_up 링크 모음 (0) | 2022.10.23 |

| [빡공팟 5기] W5 : DVWA 실습 - Content Security Policy (CSP) Bypass (0) | 2022.10.23 |

| [빡공팟 5기] W5 : DVWA 실습 - Stored XSS (0) | 2022.10.23 |

| [빡공팟 5기] W5 : DVWA 실습 - Reflected XSS (0) | 2022.10.23 |